Hej!

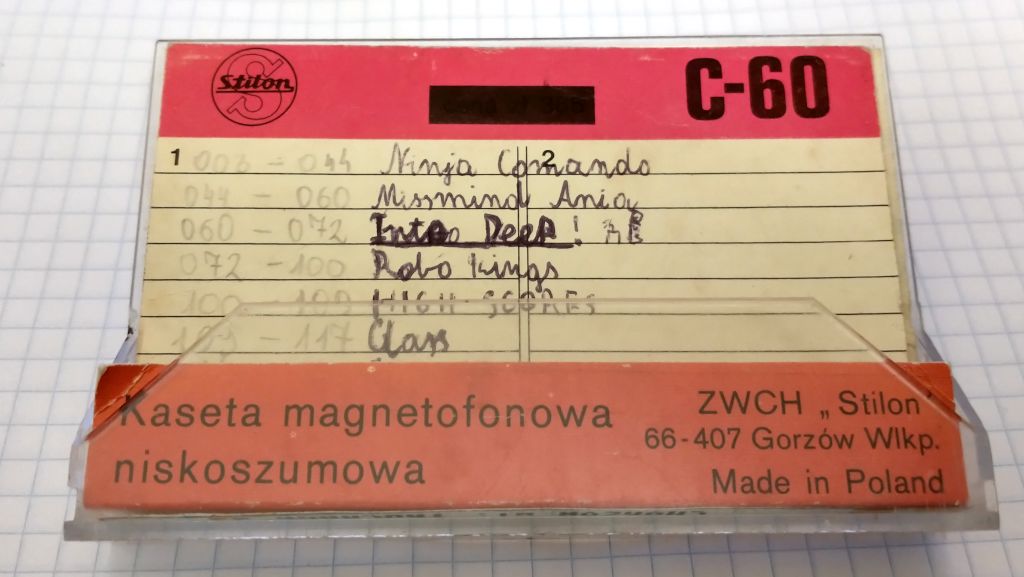

Tym razem postaram się streścić. Dziś będzie o kolejnej kasecie z której udało się odzyskać część programów. Niestety to kolejna kaseta w bardzo złym stanie, mocno sfatygowana, taśma zniszczona w wielu miejscach, części programów nie dało się niestety odzyskać.

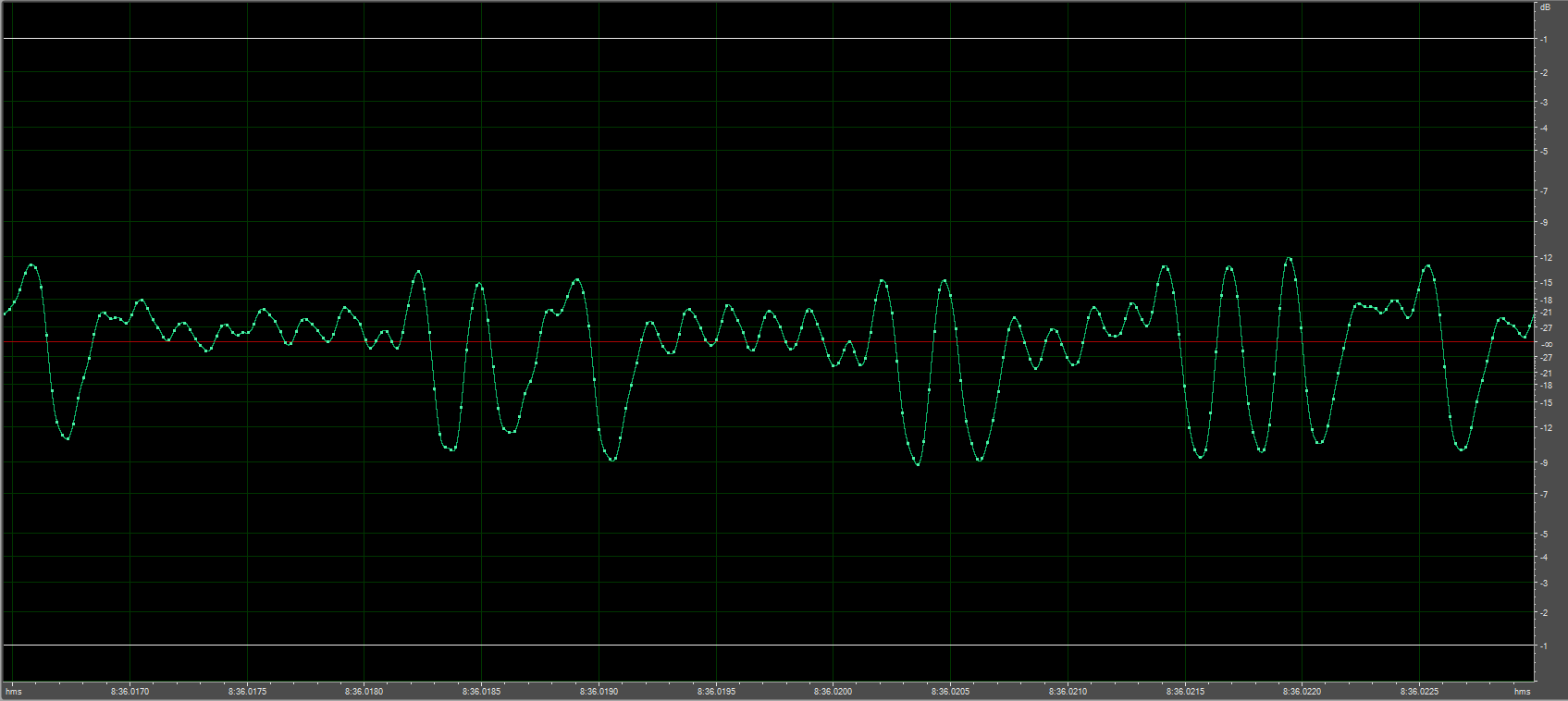

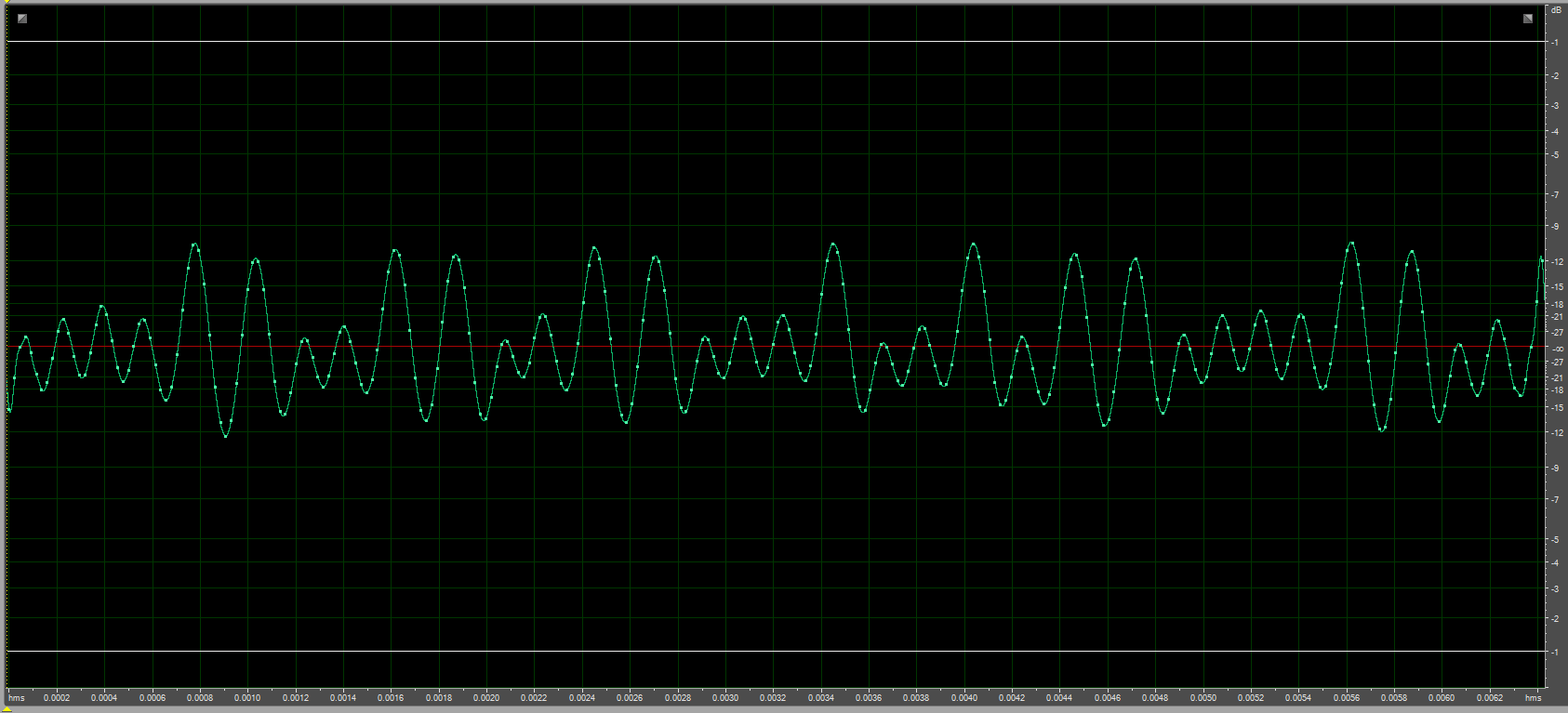

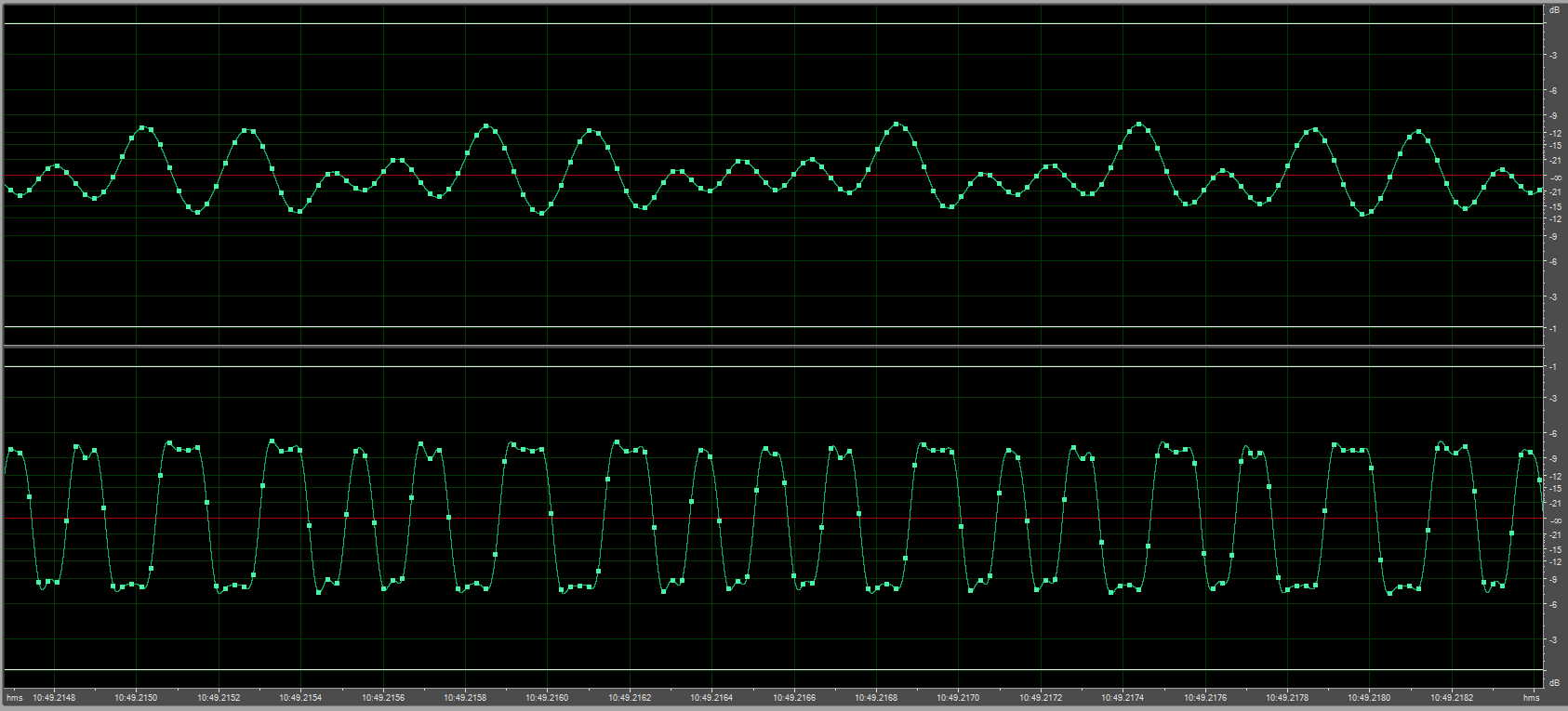

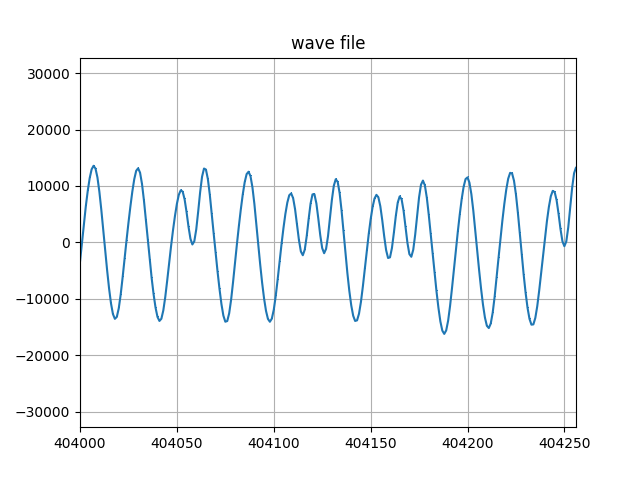

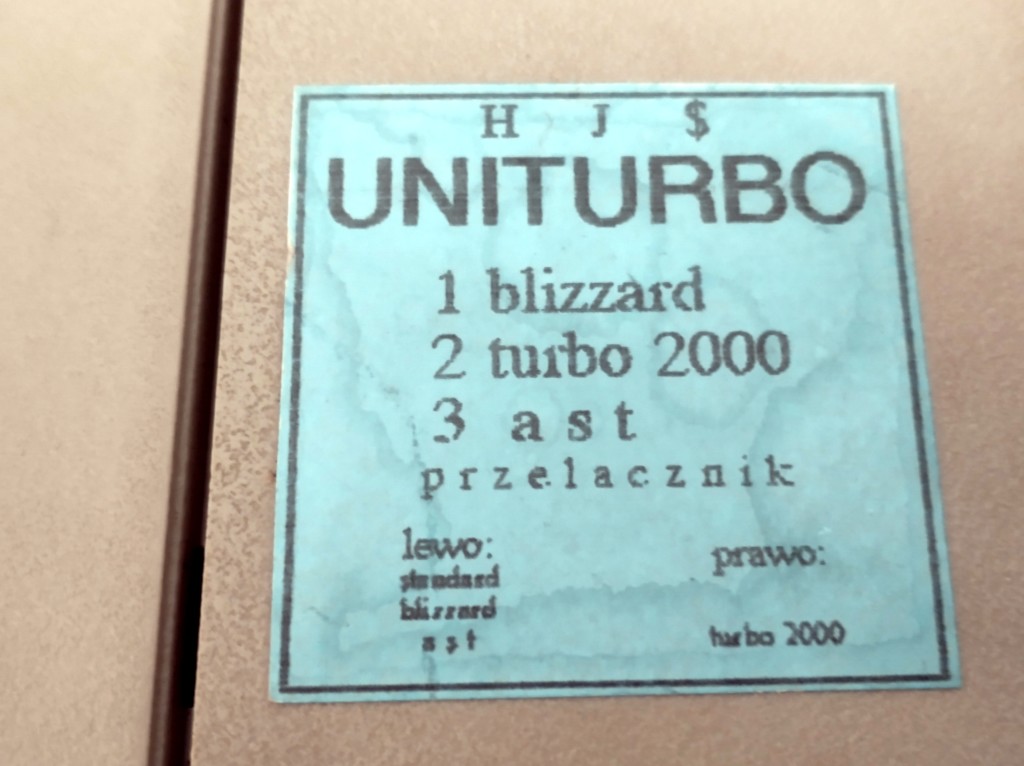

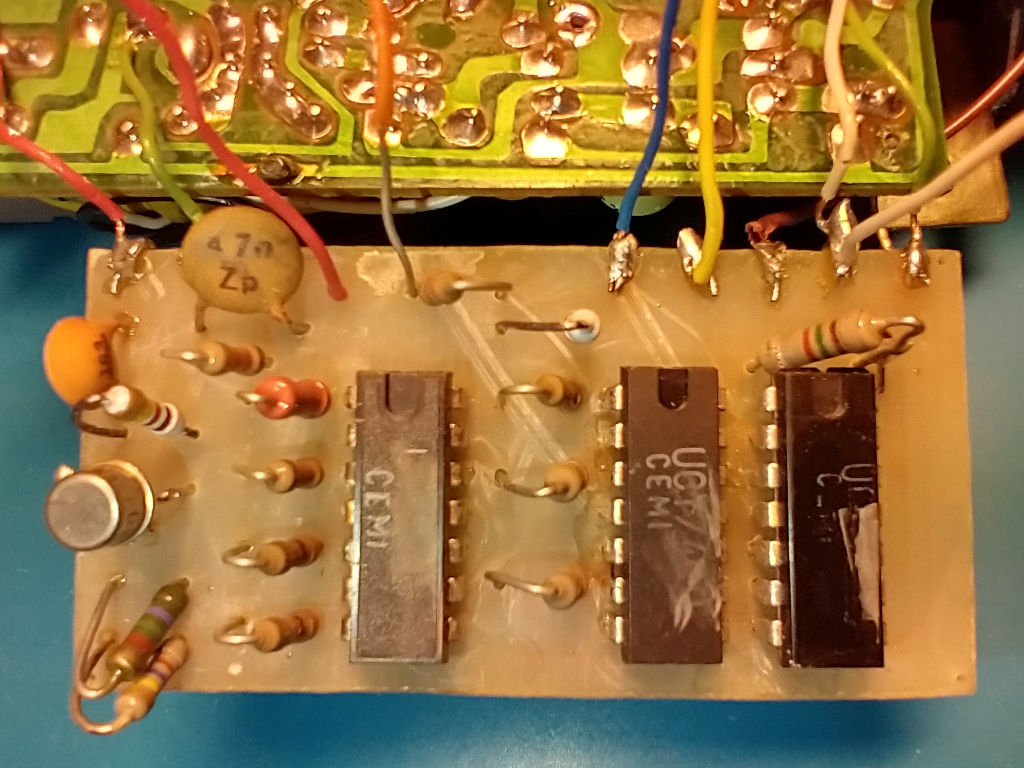

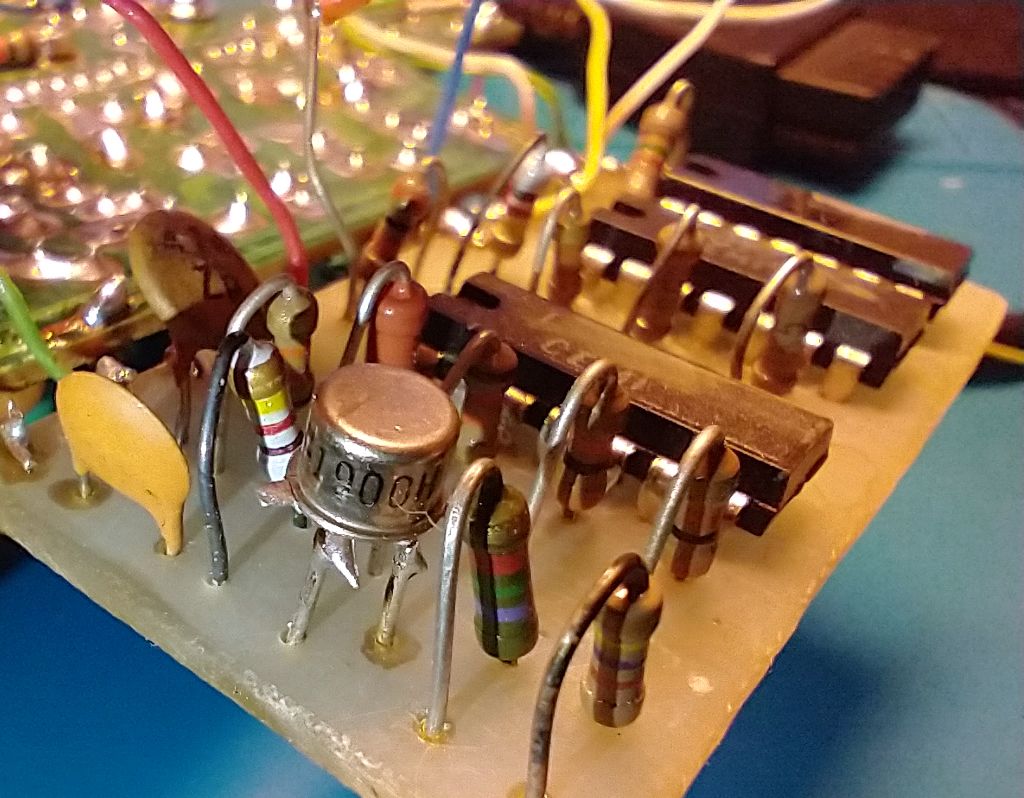

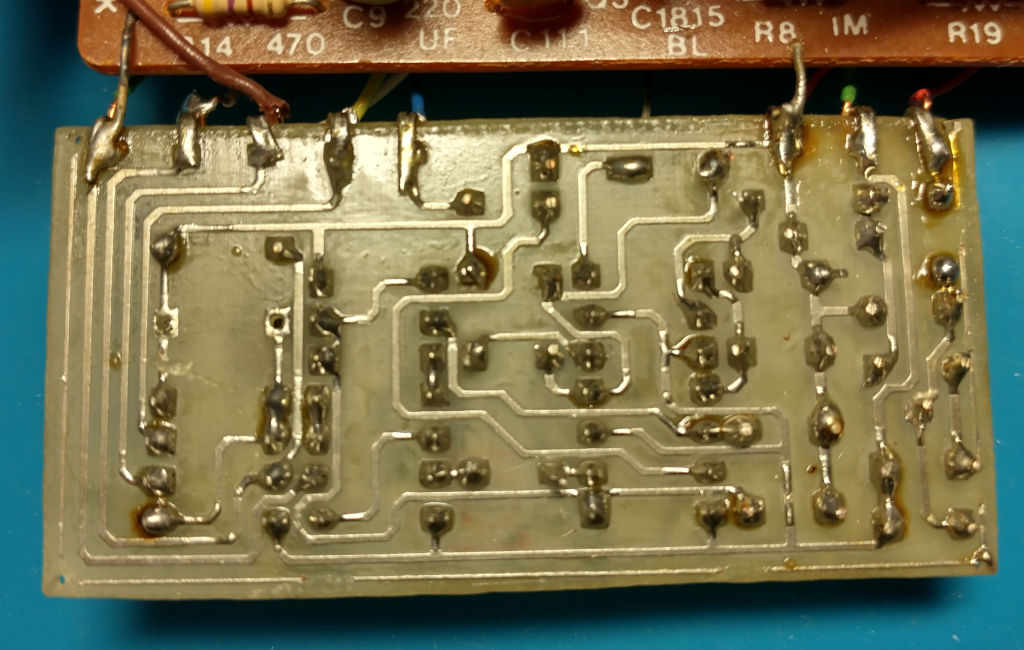

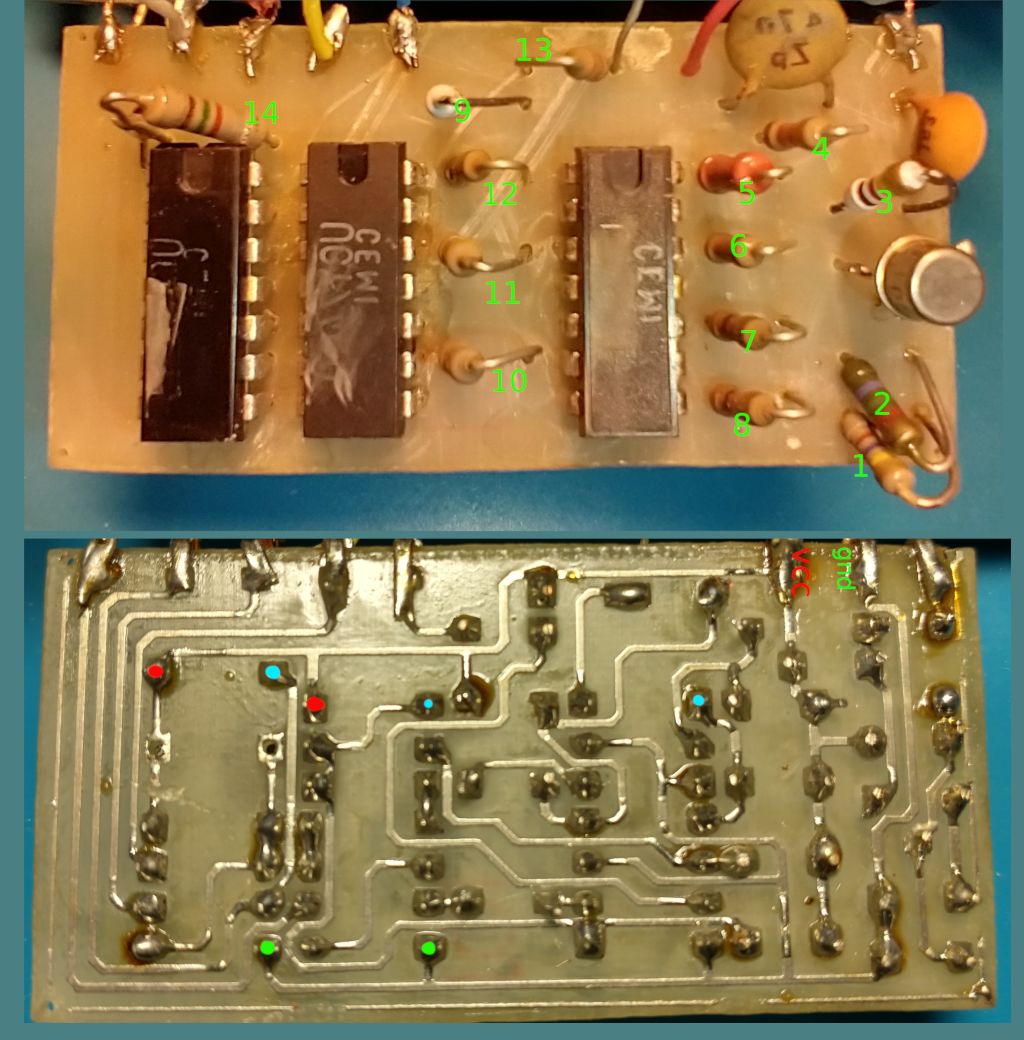

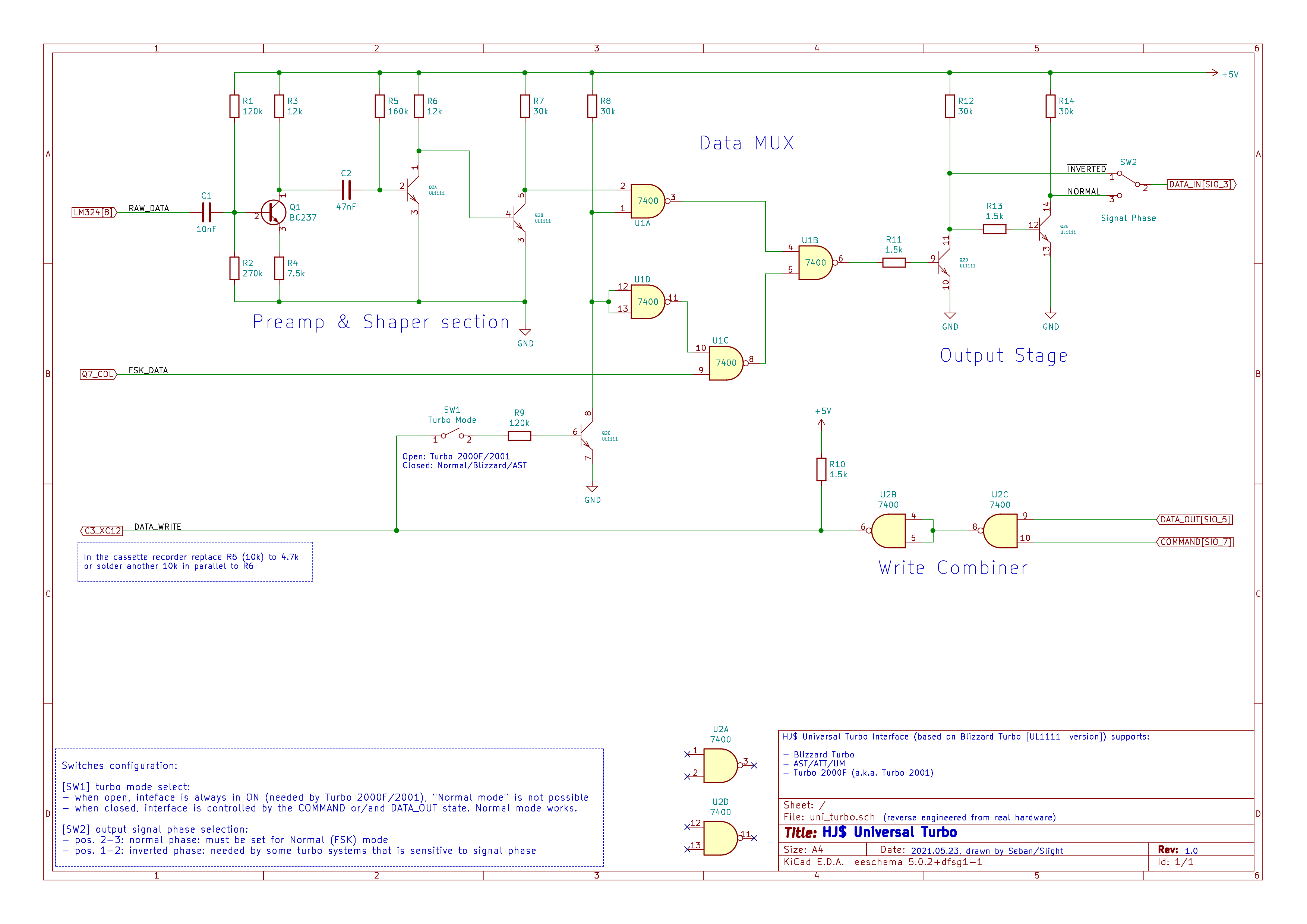

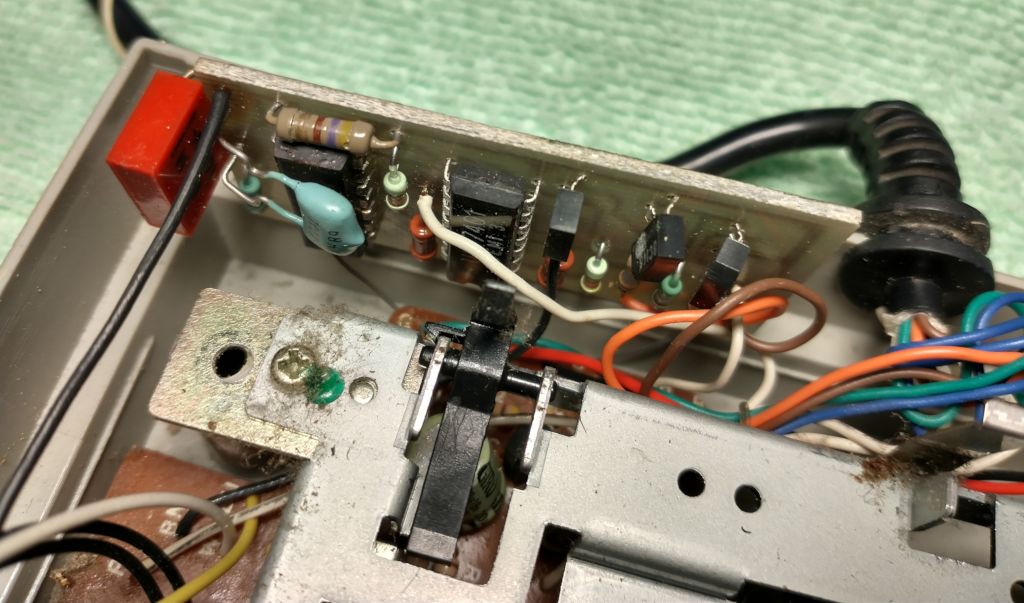

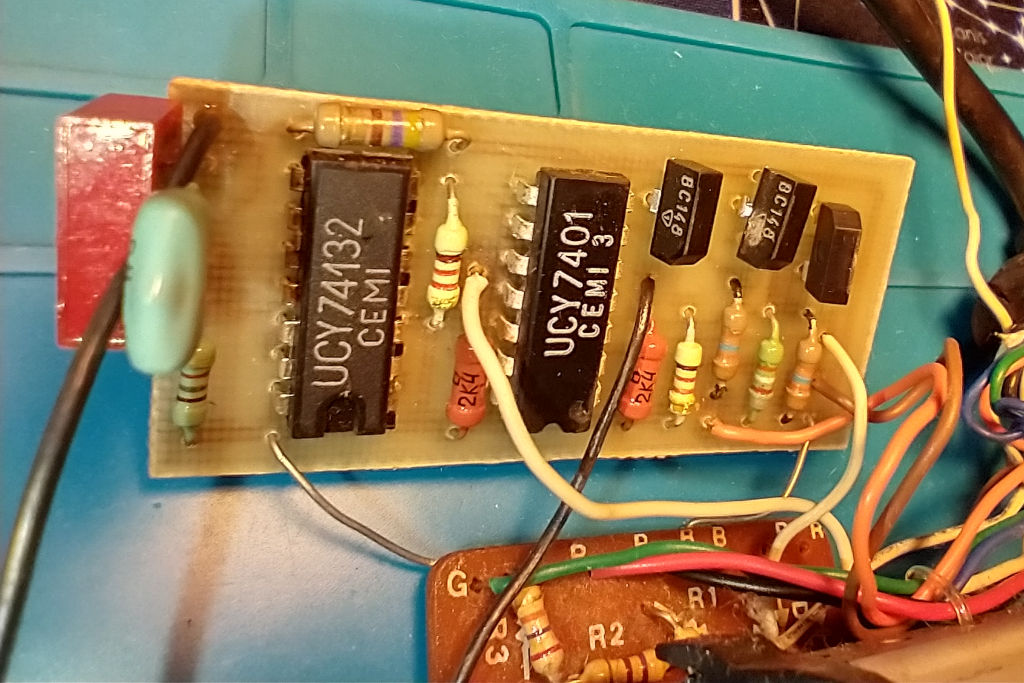

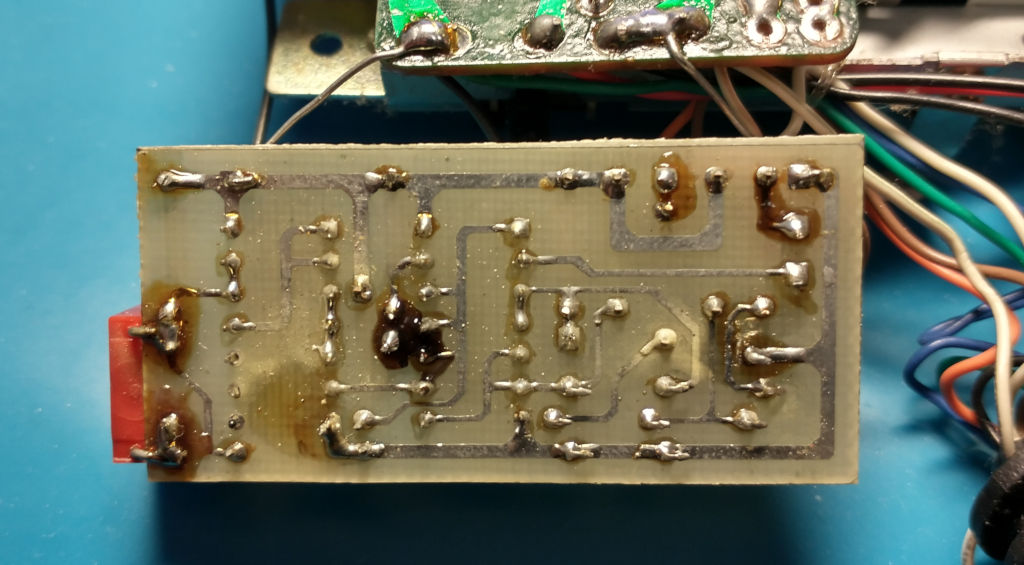

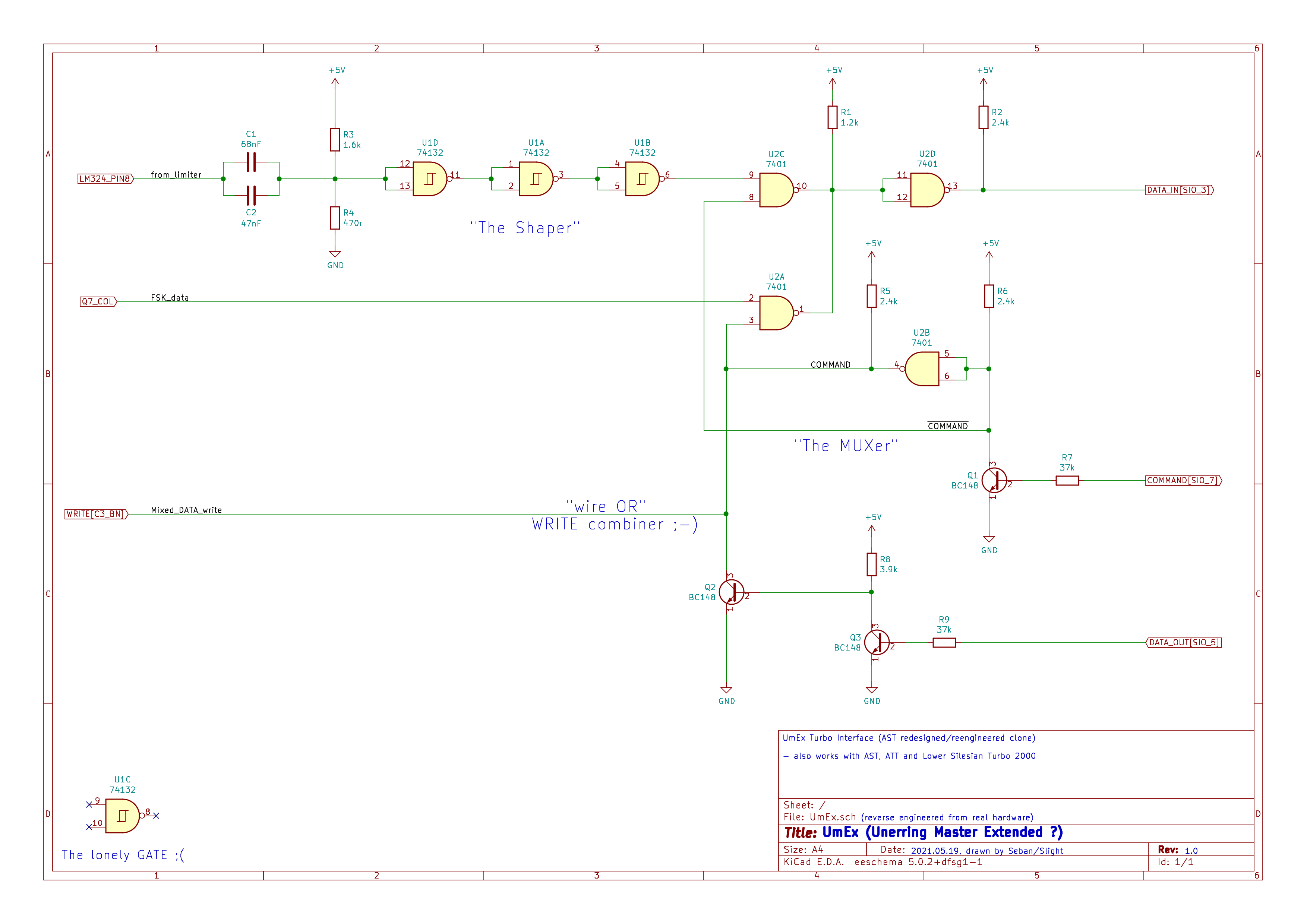

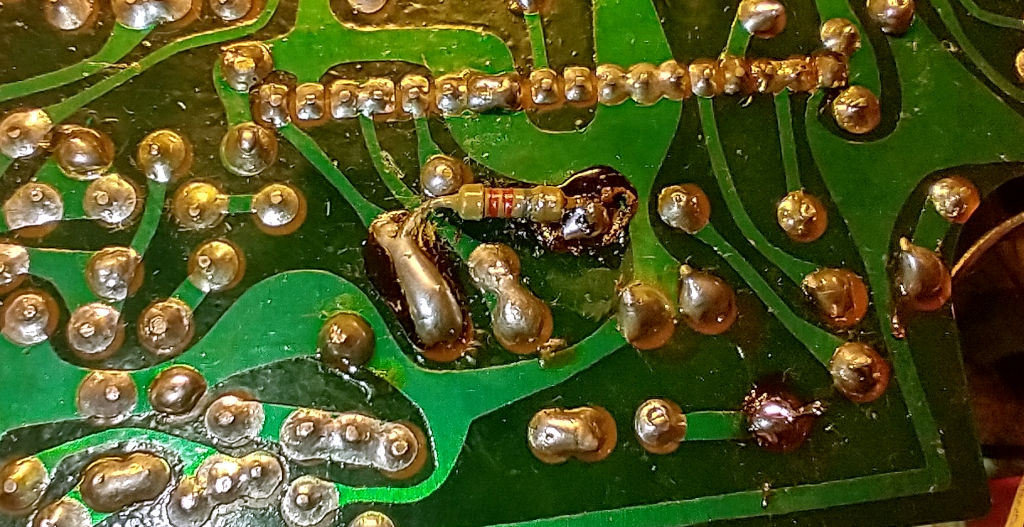

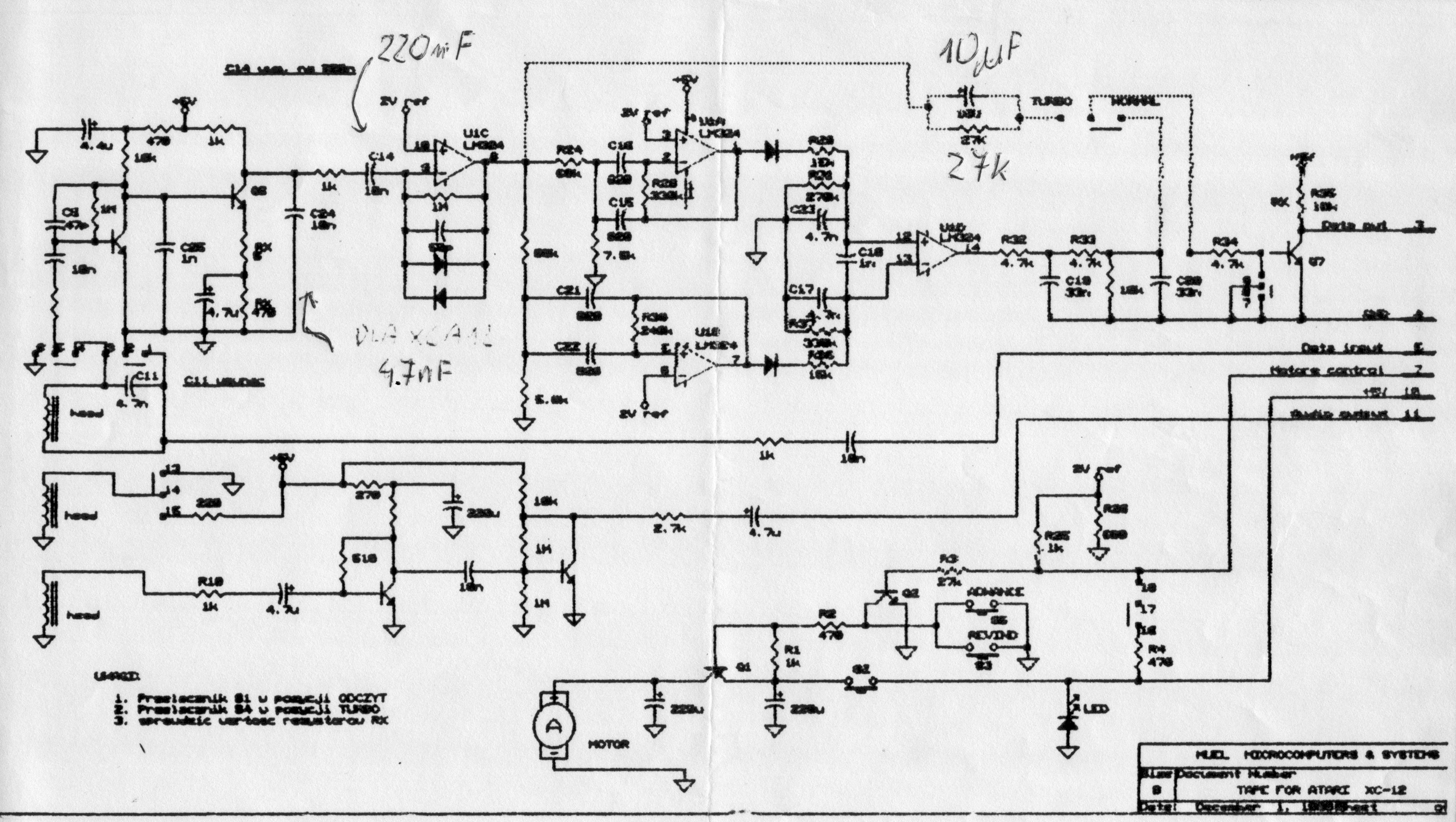

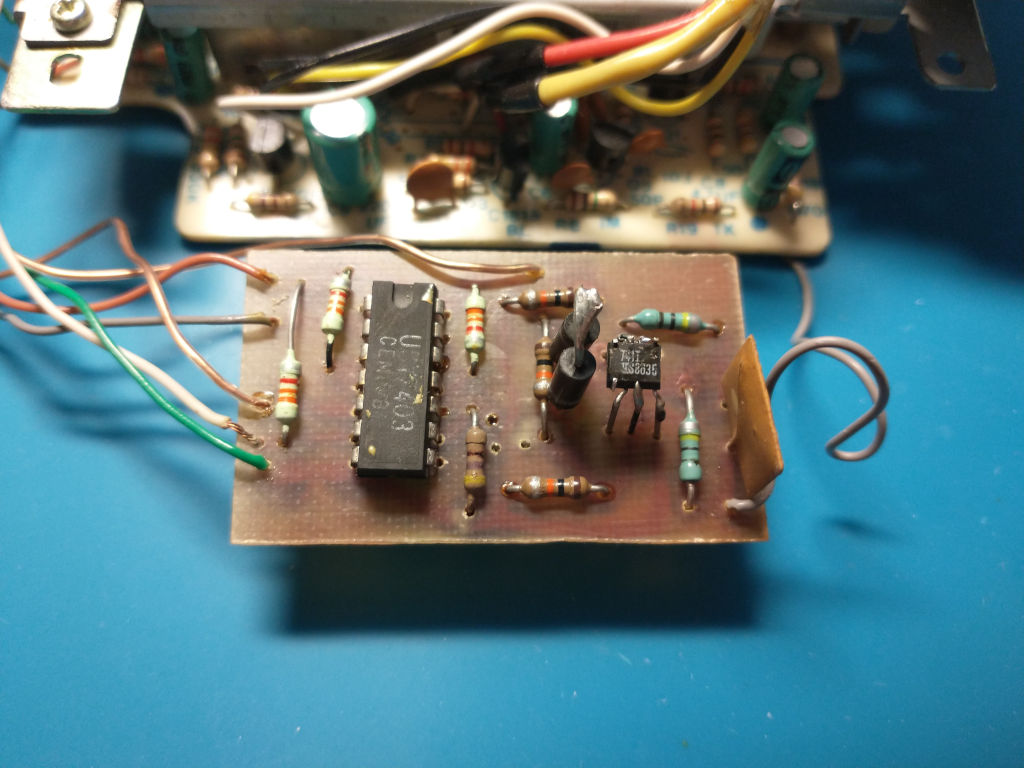

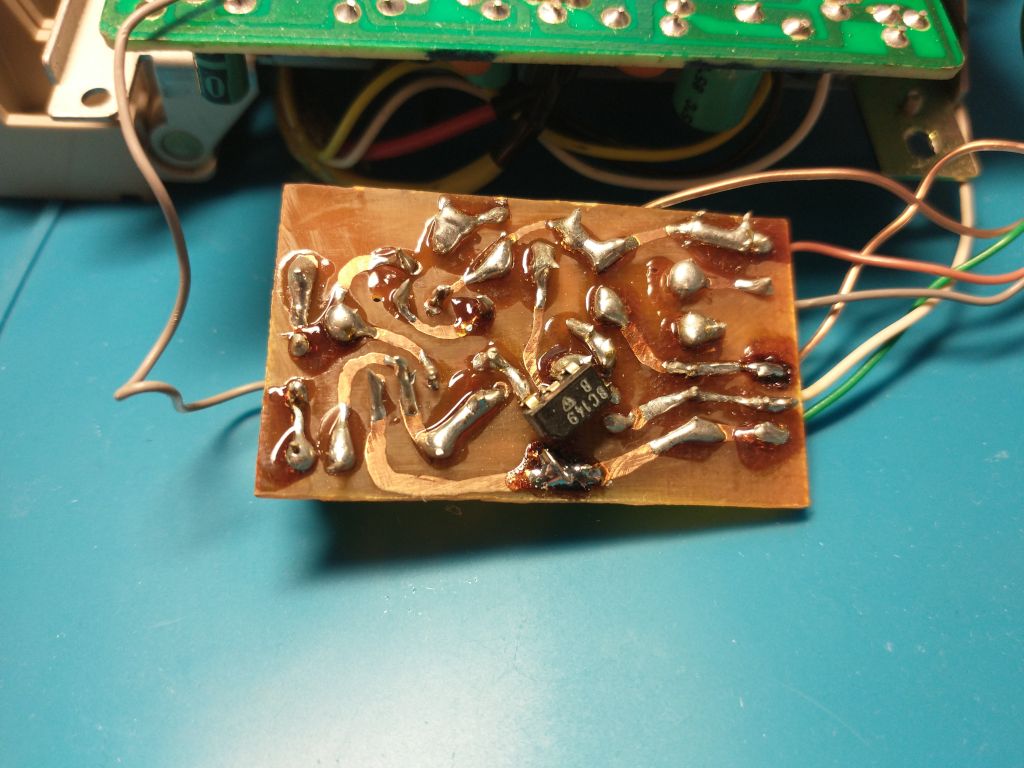

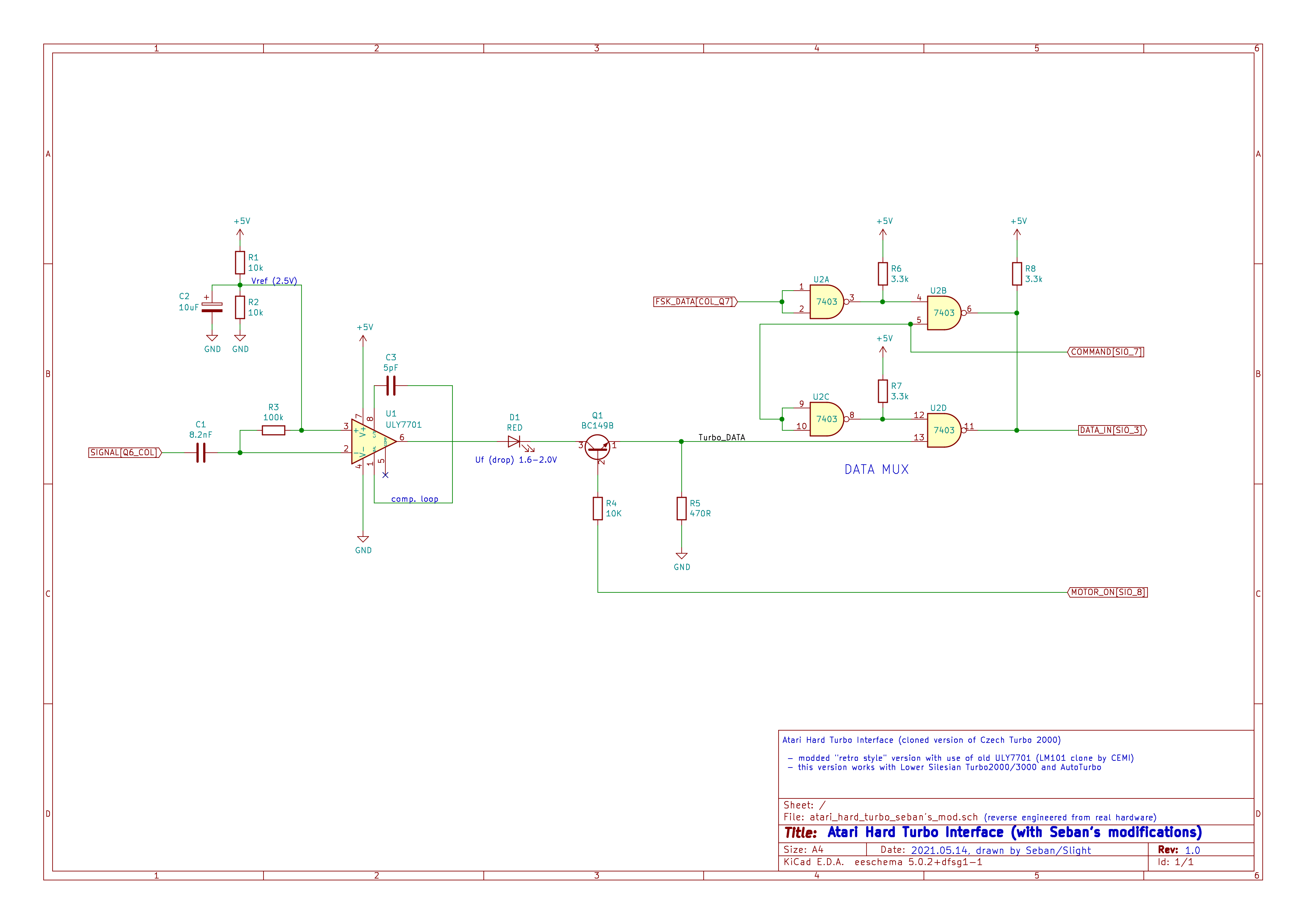

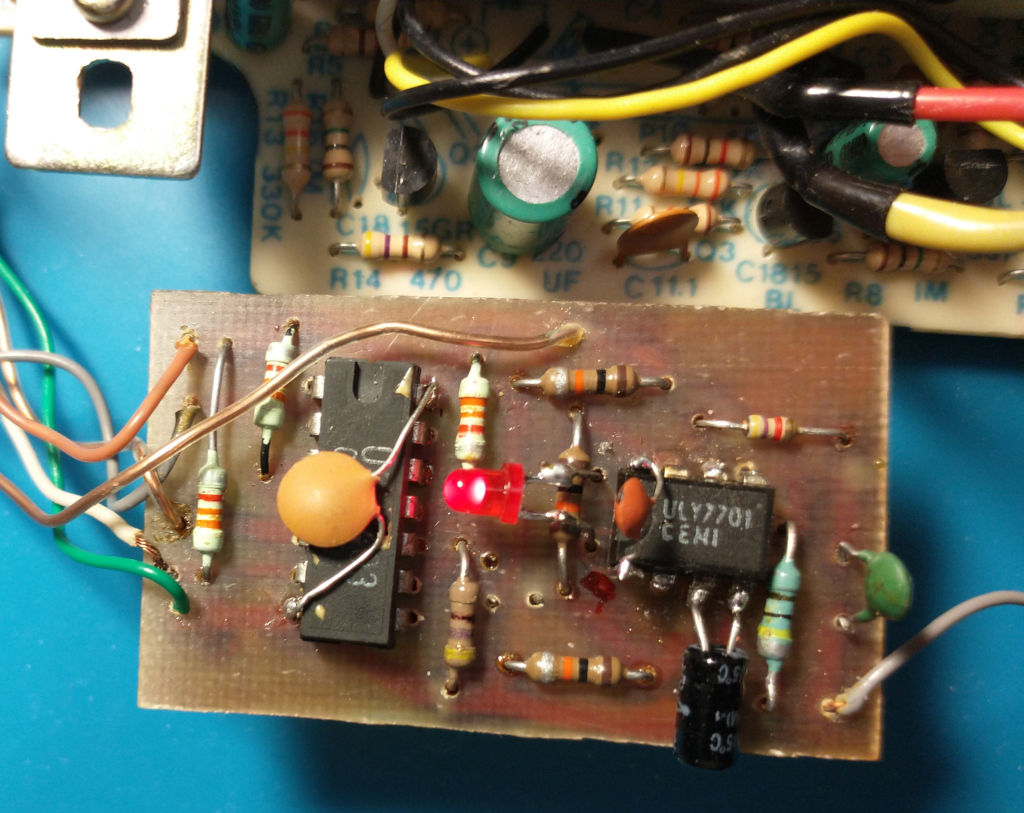

Na pierwszy rzut ucha kaseta wyglądała na typową dla systemów K.S.O. Turbo 2000 lub Turbo 2000F/2001, jednak po pierwszym bloku następował już ciąg bloków w niestandardowym formacie. Na początku "na ucho" nie kojarzyłem cóż to za format, ale szybko wyjaśniło się z czym mam do czynienia gdy spróbowałem wczytać kasetę z użyciem realnego sprzętu. A stało się to dość szybko, ponieważ mój klasyczny sposób działania, tzn. zgranie kasety za pomocą dobrej jakości decka i tym razem się nie sprawdził (tak samo jak w przypadku ledwie odzyskanej kasety z blizzardem) ponieważ żadnego z programów zgranych za pomocą decka nie udało mi się potem wczytać poprawnie do komputera. Tutaj problemem był jednak inaczej ustawiony skos głowicy w magnetofonie który dokonał zapisu. Brakowało góry pasma przy odczycie za pomocą decka, zatem wróciłem do XC12 w którym mogłem kręcić głowicą i dokonać zapisu ścieżki audio bezpośrednio z kolektora tranzystora Q6 jak i z wyjścia ogranicznika sygnału.

Powtórzyłem zgranie danych tą samą metodą którą zastosowałem w poprzednim przypadku, tzn. kanał lewy to wyjście tranzystora Q6 a kanał prawy to sygnał zgrany z wyjścia ogranicznika (pin 8 układu LM324).

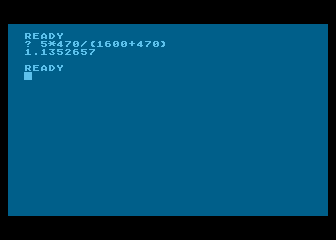

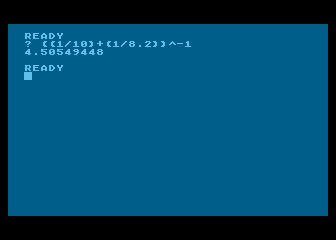

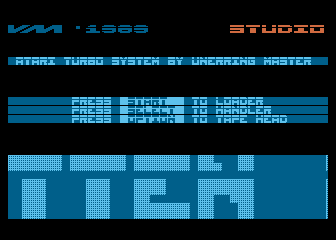

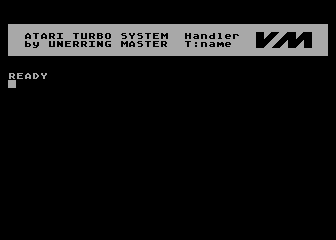

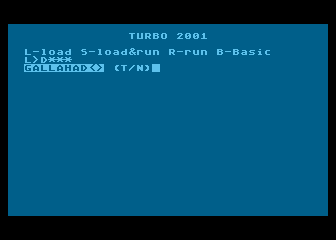

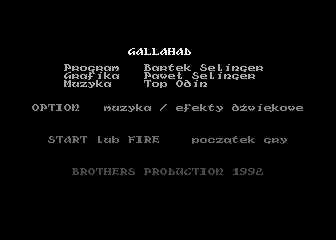

Przy próbie wczytania i uruchomienia pierwszego nagrania na taśmie moim oczom ukazała się następująca sekwencja obrazów:

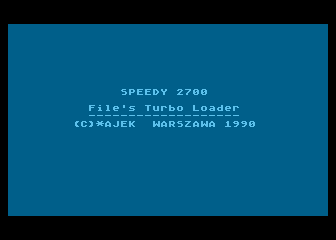

Gdy to ujrzałem wszystko stało się jasne, wspomnienia wróciły i przypomniałem sobie nawet swoją walkę z nagraniami zapisanymi w tym formacie oraz to, że "wpieniony" tym że handlarz z giełdy nagrywał ludziom pirackie gry zabezpieczone przez zapis w tym "niestandardowym" formacie, postanowiłem napisać "Anty *AJEK Copy", co też uczyniłem w 1992 roku:

W tamtym czasie miałem okazję przetestować ten program na kilku plikach które udało mi się znaleźć na kasetach kolegów. Program wydawał działać się całkiem dobrze. Jednak był to czas kiedy pliki binarne nie były jeszcze masowo kompresowane za pomocą cruncherów takich jak. np. Cruncher 5.0 od Magnusa, czy innych wynalazków zmieniających diametralnie format pliku podczas kompresji. Po odbezpieczeniu paru gier zapisanych w tym formacie uznałem że wszystko działa doskonale i sprawę uznałem za zakończoną a program puściłem na giełdzie i o całej sprawie zapomniałem.

Jakież było moje zaskoczenie gdy po latach Speedy 2700 znów mnie powitał ;) Nawet zapomniałem że ekran startowy loadera tak wyglądał, zajrzałem więc "do środka", okazało się ze loader ten sam, tak samo "zaciemniony" przez użycie nielegalnych instrukcji oraz wykorzystanie "błędów" 6502C (np. wykonanie instrukcji JMP ($AFF) powinno zakończyć się przez skod pod adres zawarty w komórkach $AFF,$B00... niestety błąd w 6502C powoduje że skok jest wykonywany pod adres zawarty w komórkach $AFF,$A00).

Nadarzyła się wiec okazja aby przetestować swój stary kawałek softu... jakież było moje zdziwienie że program ów bez problemu wczytał kilka plików zapisanych na tej kasecie (takich które dały się poprawnie wczytać). Po zapisaniu tychże programów ponownie na dyskietce w postaci plikowej, cieszyłem się jak dziecko że tak stary soft działa bez problemu :) Radość nie trwała długo, ponieważ bawiąc się przenoszenie kolejnych plików z kasety okazało się że mój wiekowy program ma błąd polegający na tym że czasami pomija on zapis do pliku wyjściowego ostatniego bloku danych wczytanych do bufora :) Pliki którymi dysponowałem w 1992 roku konwertowały się bez problemu, niestety pliki z tej kasety w większości spakowane są cruncherem 5.0 Magnusa, mój program się na nich wykłada pomijając zapis ostatniego bloku :] I wyszło na to że po tylu latach powinienem wydać wersję poprawioną tegoż softu... znalazłem nawet źródła tego "wiekopomnego dzieła", napisane jeszcze w MAC/65 w dodatku wszystkie lokalizacje i adresy są w tych źródłach zapisane w systemie dziesiętnym, a etykiety typu W0, Q1, S1, K5... są bardzo pomocne i czytelne :D

Gdy zobaczyłem te źródła po latach moje zaskoczenie było ogromne, że niby ja pisałem taki kod?!? Szok i niedowierzanie...

0490 m2 jsr on

0491 ldx 0

0492 ldy 1

0493 stx 212

0494 sty 213

0495 ldx 205

0496 ldy 206

0497 stx 0

0498 sty 1

0499 ldy #0

0500 i0 jsr roff

0501 ldy #0

0502 lda (0),y

0503 pha

0504 jsr ron

0505 pla

0506 jsr bput

0507 bpl ok3

0508 jmp error

0509 ok3 jsr inpfff... chyba znowu popłynąłem (czytaj "delikatnie odbiegłem od głównego tematu")... pora zatem wrócić na ziemię :-)

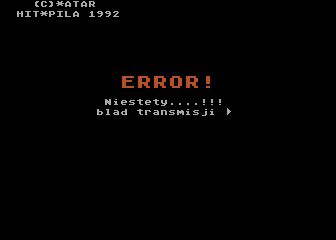

Próbowałem odczytać wszystkie programy znajdujące się na kasecie, niestety marnie to wyglądało... nawet analogowa magia kończyła się w większości plików takim obrazkiem:

Widząc ten ekran po raz kolejny zacząłem się zastanawiać skąd pochodziła ta kaseta i dlaczego ekran błędu zawierał informację "(C)*ATAR, HIT*PILA 1992", przecież w/g mojej wiedzy *AJEK działał na terenie warszawskiej giełdy, o ile mnie pamięć nie myli to giełdy znajdującej się na pietrze w klubie Stodoła.

Czy te napisy mogą sugerować że kopier *ajka tworzący te pliki mógł być "personalizowany", dla różnych "studiów komputerowych" z tamtych czasów? w tym wypadku to ATAR/HIT PIŁA? Czy ktoś z was słyszał o kimś takim?

Strona A kasety nie pozostawiła złudzeń, nie dało się praktycznie odzyskać żadnego programu... zużycie i wiek taśmy powodował że cały czas występował albo błąd sumy kontrolnej albo występowały zaniki nagrania w miejscach zagnieceń na taśmie...

Na szczęście ktoś postanowił nagrać dokładnie ten sam zestaw programów na drugiej stronie kasety, która to strona była w o wiele lepszym stanie, a na kasecie znalazły się następujące programy:

Gallahad

Guard

Jaffar

Koło fortuny

Krucjata

Najemnik

Tank vs Tank

VickyNiestety nie wszystkie z tych programów udało się odzyskać, nawet mimo o wiele lepszego stanu nagrań na "stronie B". Nie udało się mi odzyskać pozycji: Koło fortuny, Najemnik, Vicky. Z tym że "Vicky" był już nagrany w standardowym formacie, prawdopodobnie z dodanym loaderem L2 (loader.07).

Pozostało mi zatem podać link do archiwum zawierających odzyskane nagrania, archiwum zawiera wydzielone pliki WAV zawierające poszczególne poprawnie wczytujące się pliki:

*AJEK Speedy 2700 - Atar Hit Piła

A gdyby ktoś chciał się pobawić w taśmowego detektywa dodaję również zapis całej strony "B", bez żadnych cięć i manipulacji: *AJEK Speedy 2700 - Atar Hit Piła - cała strona B. Format OGG zakodowany z jakością Q10, sygnał przetrwał więc praktycznie bez strat.

Przypominam, że pliki w zawierają dwa kanały, tak jak pisałem wcześniej:

kanał L ---> sygnał zgrany z kolektora Q6

kanał R ---> sygnał zgrany z wyjścia ogranicznika (pin 8 układu LM324)

Pliki WAV można "wczytać" nawet na emulatorze, np. Altirra lub Atari800 z patchem umożliwiającym obsługę systemów Turbo od FUJI-ego: Modified atari800 emulator

Chciałbym kiedyś zobaczyć oryginalny kopier generujący tak zapisane pliki. Co prawda dysponując samym loaderem bez problemu można taki program kopiujący sobie napisać, jednak co oryginał to oryginał, po prostu kawałek historii. Pewnie przepadł bezpowrotnie w odmętach przeszłości.

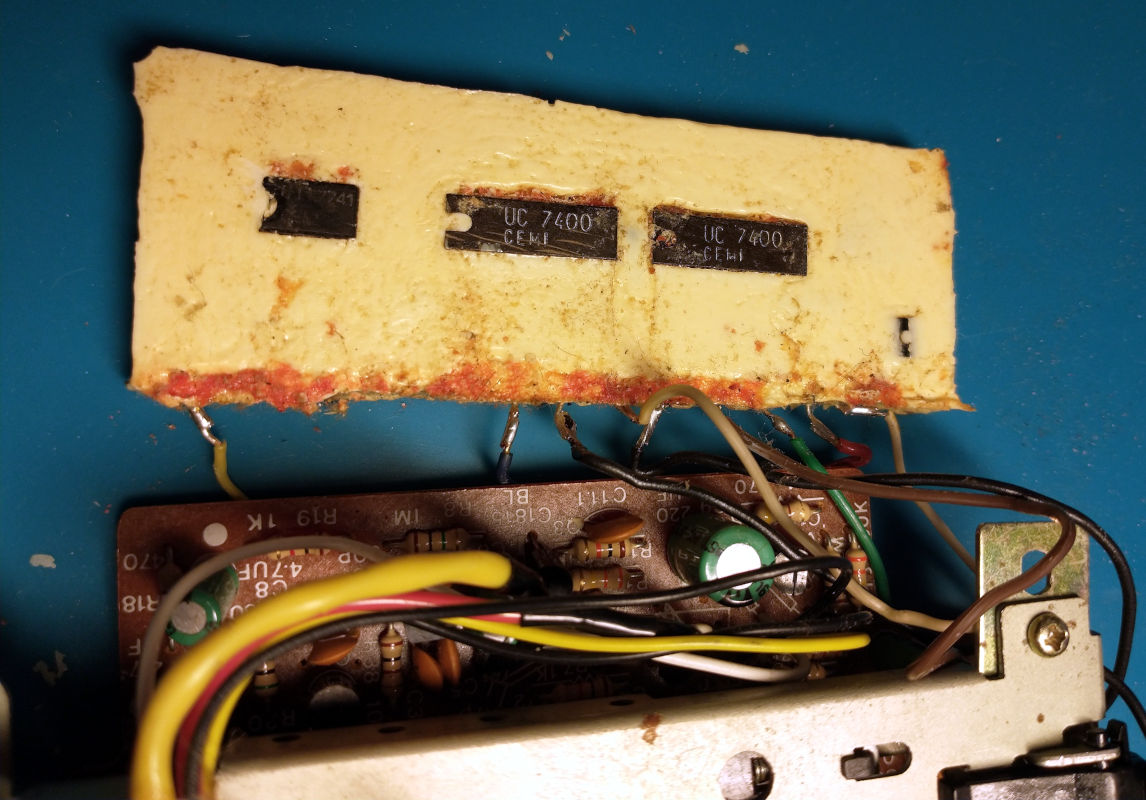

Ufff.... koniec kolejnego tematu... pozostał jeden magnetofon z Blizzard Turbo, oraz jedna kaseta niespodzianka... jednak opis dotyczący kasety będzie dość długi... muszę znaleźć chwilę czasu aby to spokojnie opisać. Co prawda dane zapisane na taśmie nie przedstawiają większej wartości, jednak z historycznego punktu widzenia... no powiem wam że było to dla mnie spore zaskoczenie. Nigdy nie myślałem że jedna kaseta może tak wiele zmienić ;)

Edited on 2025.08.18: Updated HTTP links to HTTPS to avoid mixed content issues.

/turbo_2000_v30_fancyrats_rime.jpg)

/Turbo2000_v30_(sonix).png)

/cart_tst_pass.png)

/c64_vice-scr.png)